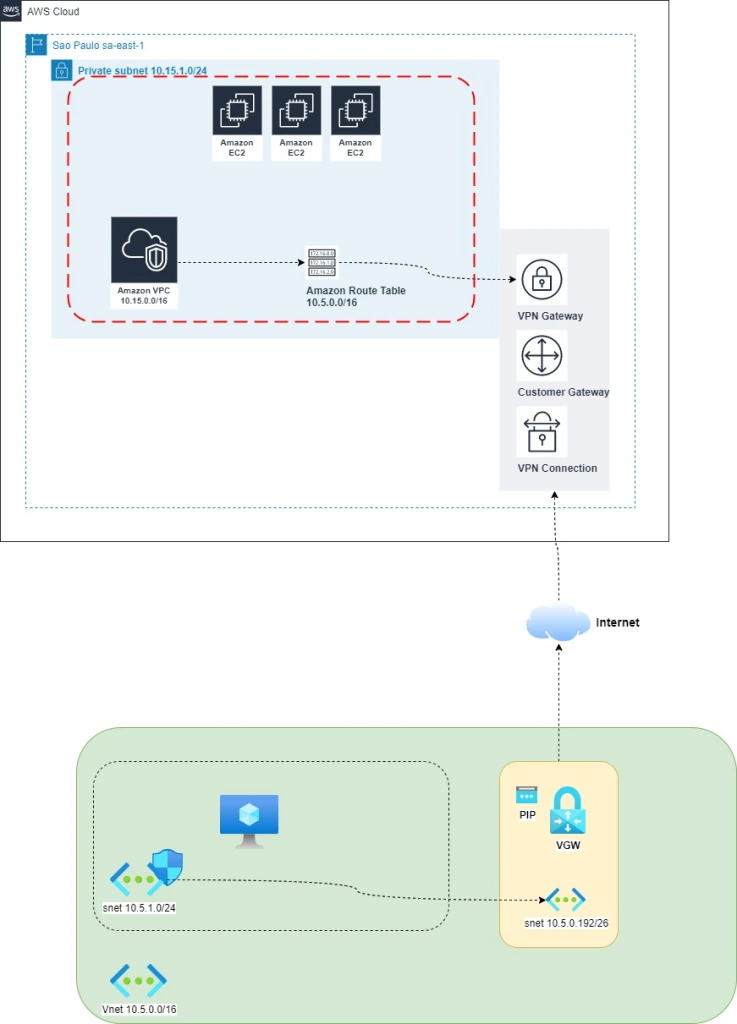

Neste post irei ensinar a configurar uma VPN IPSec entre Azure e AWS de forma nativa com os recursos das Clouds Públicas sem utilizar recursos de Marketplace (Terceiros).

Em nosso cenário temos:

AWS (Região Sao Paulo sa-east-1)

VPC 10.15.0.0/16 (my-vpc-01)

Subnet 10.15.1.0/24 (my-subnet-01)

Route Table (my-routetable-01)

EC2 (my-ec2-)

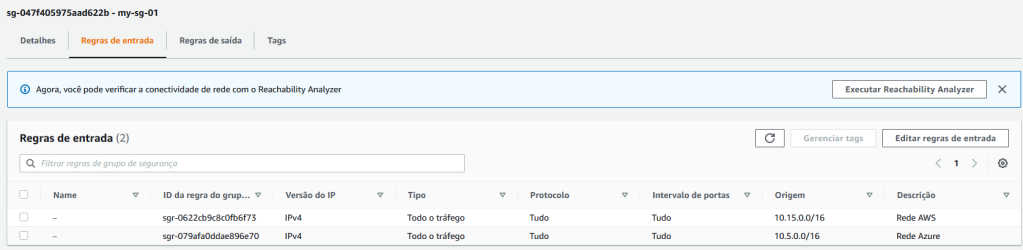

Security Group (my-sg-01)

Costumer Gateway (my-cgw-01)

Virtual Private Gateway (my-vpg-01)

Site-to-Site Connection (my-con-01)

Azure (Região brazilsouth)

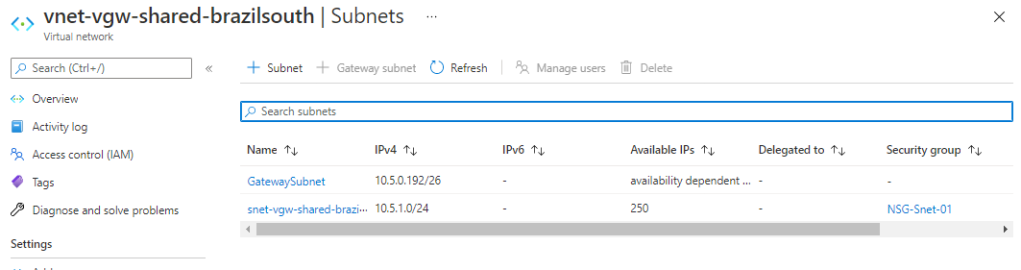

Vnet 10.5.0.0/16 (vnet-vgw-shared-brazilsouth)

Snet 10.5.0.192/26 (GatewaySubnet)

Snet 10.5.1.0.0/24 (snet-vgw-shared-brazilsouth-01)

NSG (NSG-Snet-01)

Virtual Machine (vm-jump-01)

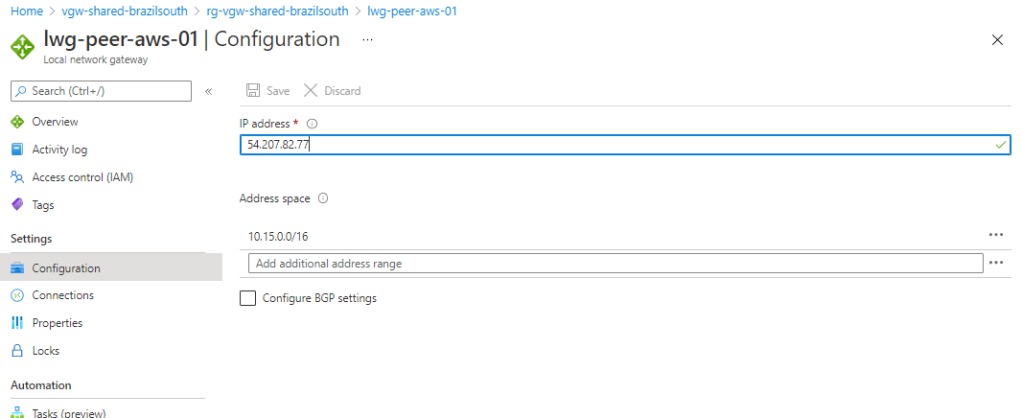

Local Gateway Network (lgw-peer-aws-01)

Connections (con-aws-01)

Vamos a nossa configuração, iremos iniciar pela AWS, não irei criar todos os objetos (ja vimos isso antes), irei focos apenas na configuração.

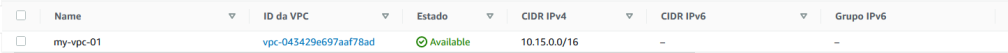

Nossa VPC

Nossa Subnet

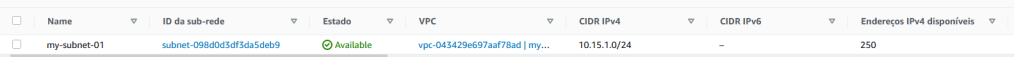

Nosso Route Table

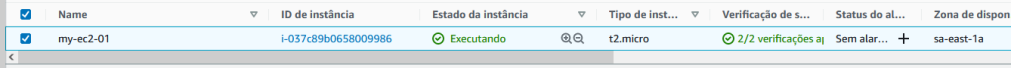

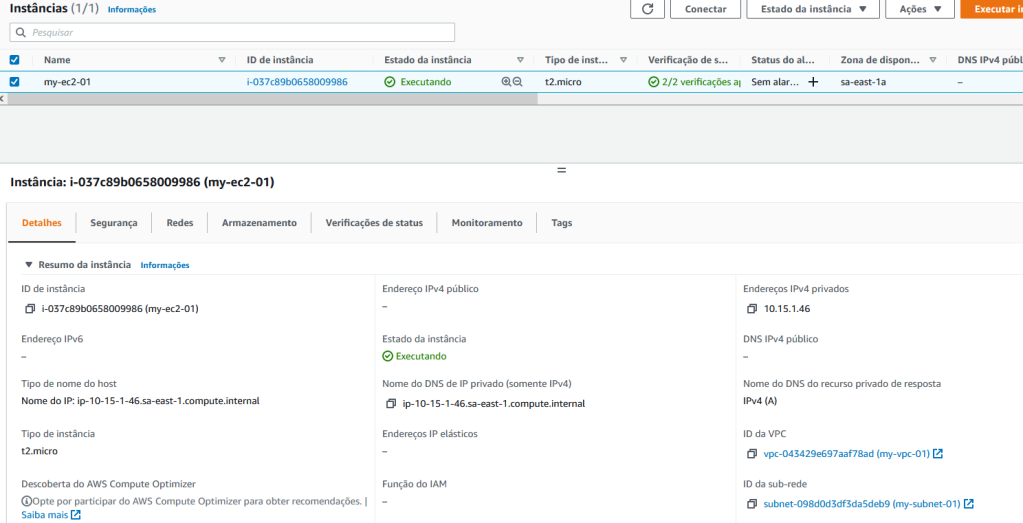

Nossa EC2

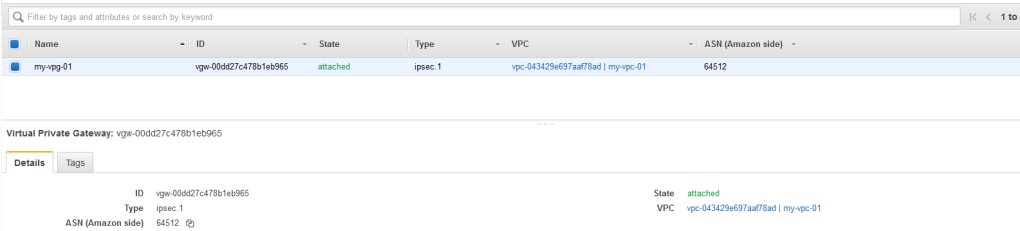

Nosso SG (Security Group)

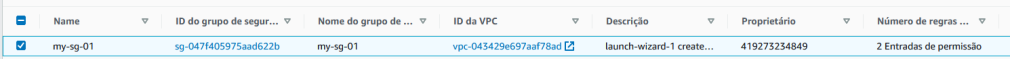

Nosso Costumer Gateway (Static Route)

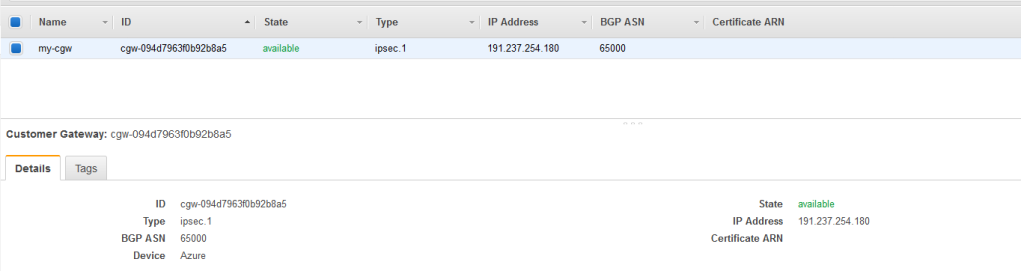

Nosso VPG com nossa VPC anexada

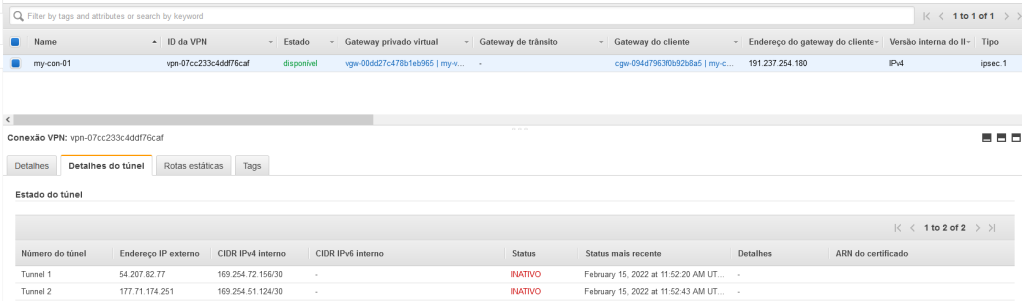

Nossa conexão Site-to-Site

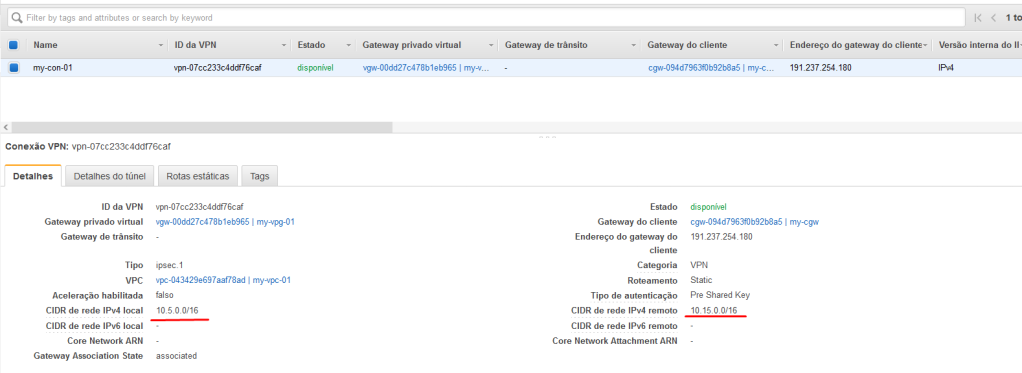

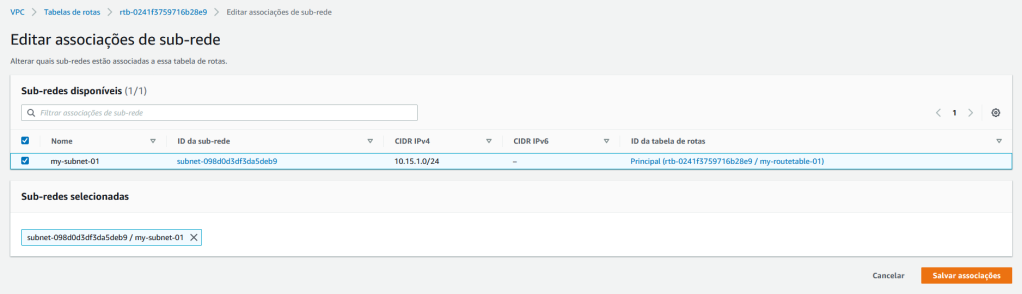

Agora vamos as configurações, vamos habilitar a propagação de rotas de nosso VPG e adicionar as redes em nosso SG (AWS)

1-) em nosso Route Table

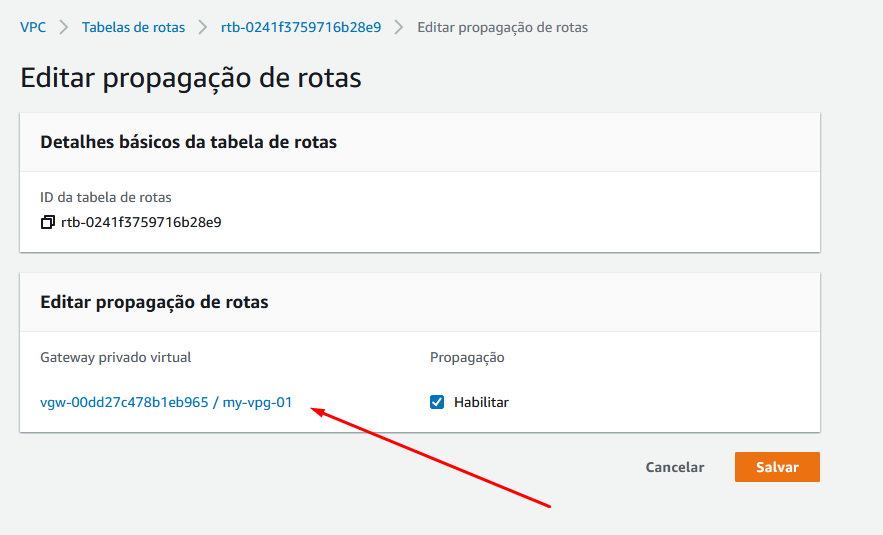

1-) Vamos associar nossa subnet

3-) Em nosso SG, vamos deixar liberadas as conexões de entrada para as redes da AWS 10.15.0.0/16 e rede Azure 10.5.0.0/16

Agora vamos para as nossas configurações no Azure.

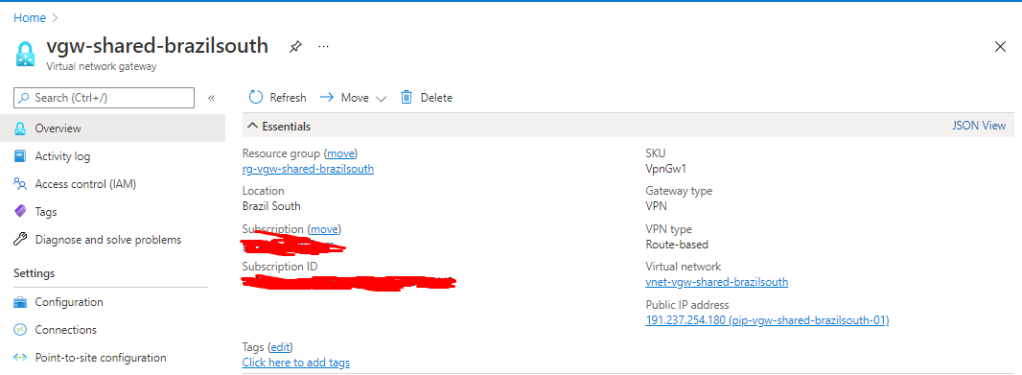

Nosso Gateway de VPN

Nosso Local Network Gateway

Nossa Vnet

Agora as configurações

1-) Local Network Gateway

IP do Peer da AWS (aws fornece dois, vamos utilizar somente um) 54.207.82.77

Address Space (rede AWS) 10.15.0.0/16

2-) A conexão, aqui somente precisaremos informar a PSK que encontra-se no arquivo para download na AWS

3-) No NSG no Azure não é preciso fazer nada, pois no Azure o NSG é permissivo (ou seja libera tudo “VirtualNetwork”)

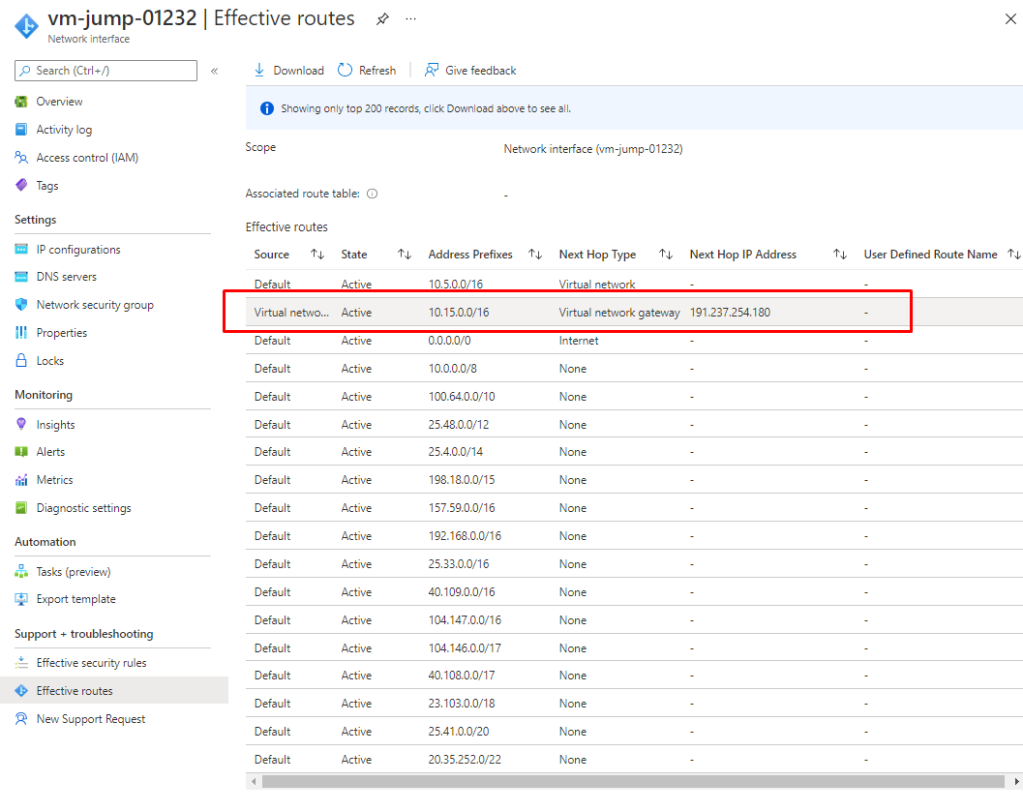

4-) Não é preciso criar routas, pois quando informamos a rede remota em nosso “local gateway network” automaticamente ja é criada a roda para vnet toda, vejam as rotas efetivas na interface da VM em nossa subnet no azure:

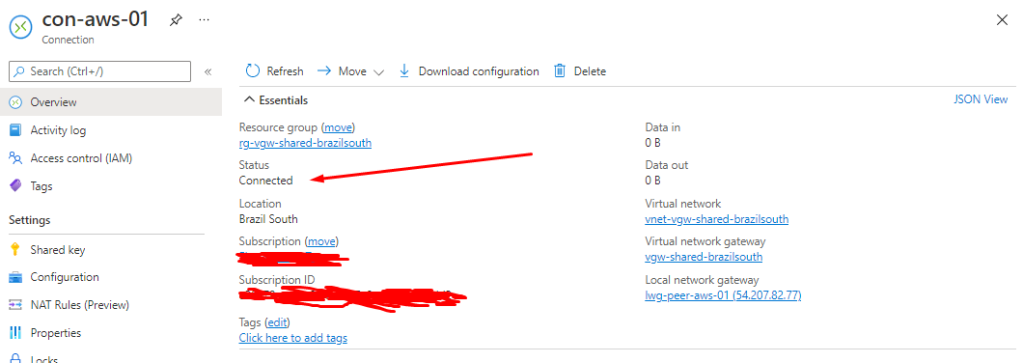

Agora nossa conexão no Azure (Status Connected)

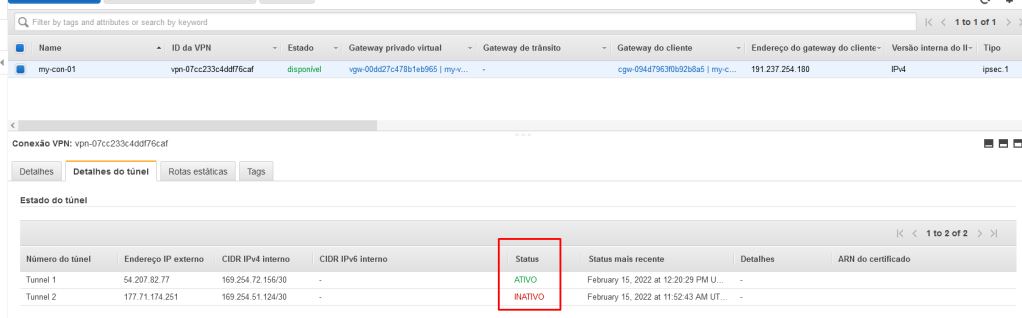

Agora nossa conexão na AWS (Status Ativo)

Agora tem conseguimos estabelecer o Tunel VPN, vamos testar a conectividade

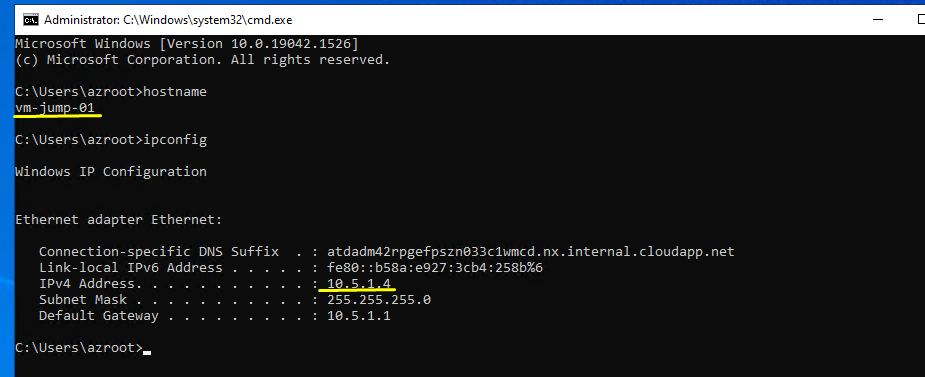

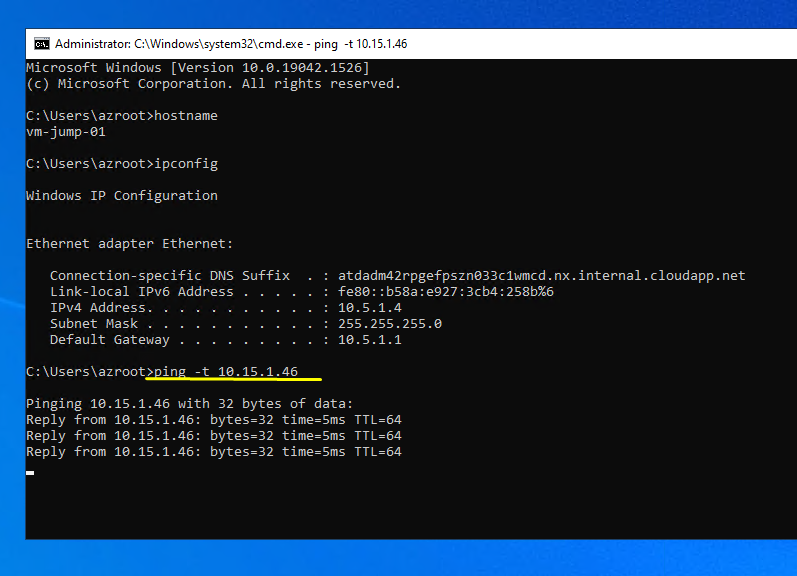

Em nossa VM Azure (Windows), vamos testar a conectividade com a rede AWS 10.15.0.0/16

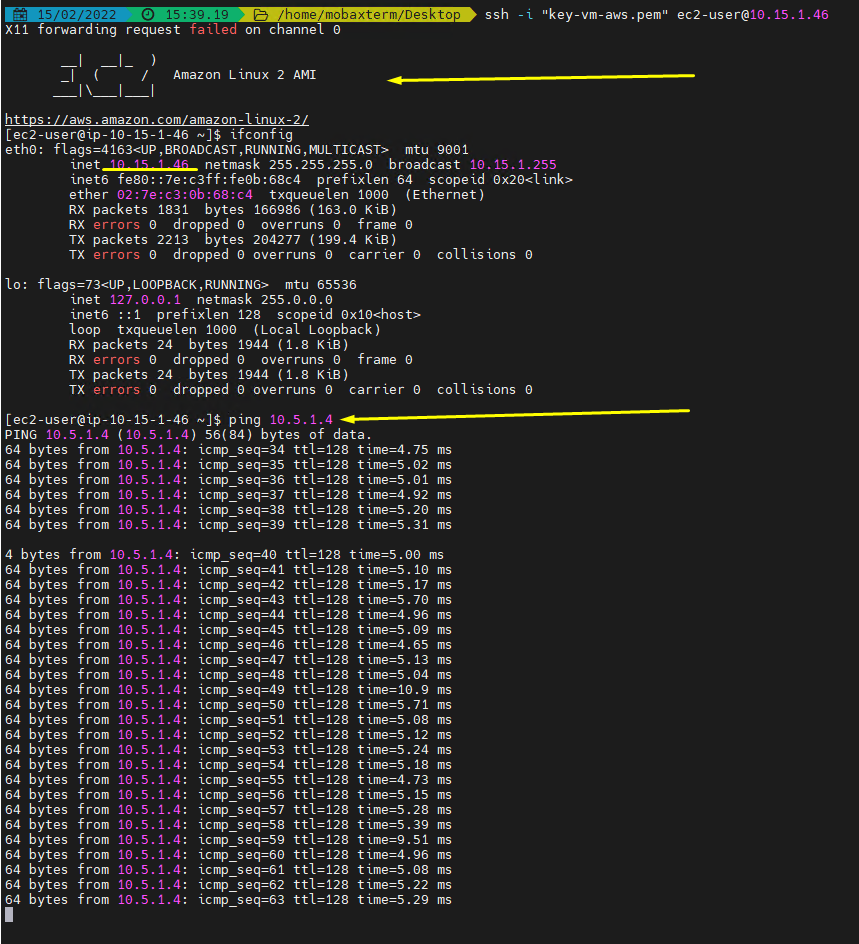

Temos resposta positiva, agora em nossa EC2 na AWS

Nossa EC2

Como mostrado na figura acima temos conectividade com a rede Azure.

Espero ter ajudado.

Referencias

https://aws.amazon.com/pt/blogs/aws-brasil/configurando-uma-conexao-vpn-site-a-site-entre-a-aws-e-o-azure/

https://techcommunity.microsoft.com/t5/fasttrack-for-azure/how-to-create-a-vpn-between-azure-and-aws-using-only-managed/ba-p/2281900

*Obs: Obviamente deixei os recursos de segurança como SG (Security Group AWS) e NSG (Network Security Group Azure) abertos para facilitar o aprendizado, mas em um ambiente de produção, logicamente não deixaremos tudo aberto, somente as portas necessárias.

**Obs: Se houver mais de uma VPC/Vnet que precisam de comunica por este mesmo tunel de VPN, se necessário configurar um transit gateway para este fim, em um próximo post irei criar VPN IPSec entre Azure e AWS, utilizando Transit Gateway, o cenário ficará assim:

AWS sa-east-1 VPC-1 10.128.0.0/24 VPC-2 10.129.0.0/24

Azure brazilsouth Vnet-1 10.130.0.0/24 Vnet-2 10.131.0.0/24

Seja feliz!!!!!!!!!!!!!!!!

Você precisa fazer login para comentar.