Neste post vamos fazer a migração de um controlador de domínio Windows Server 2003 SP2 para Windows Server 2012 R2

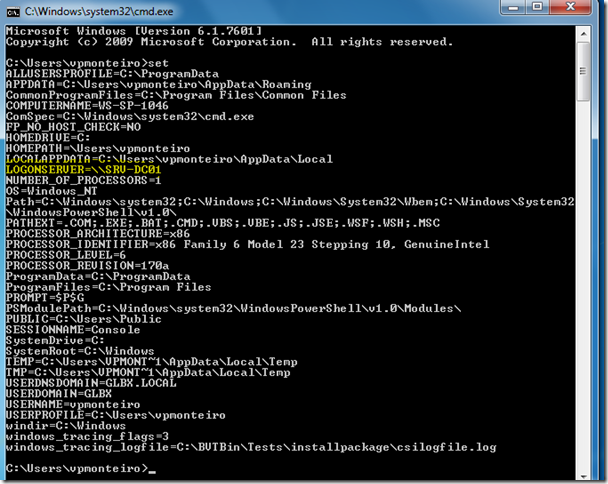

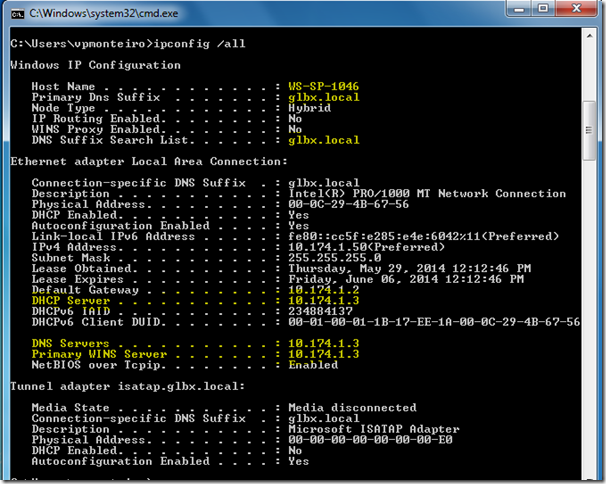

Neste artigo nosso servidor SRV-DC01 possui as seguintes funções IP 10.174.1.3

Domain Controller

DHCP Server

DNS Server

Vamos migrar todas as funções para o novo servidor SRV-DC02

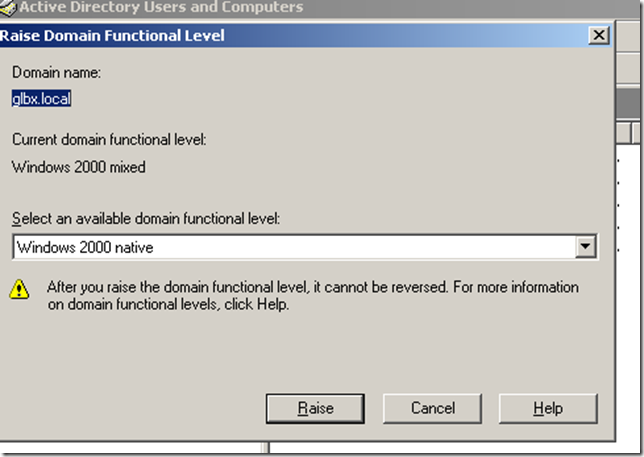

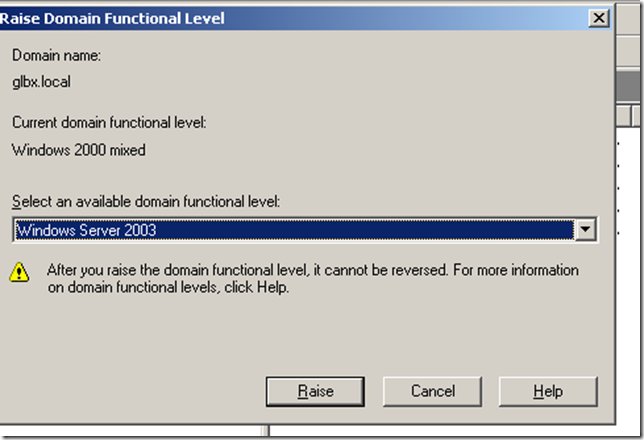

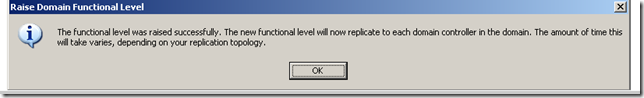

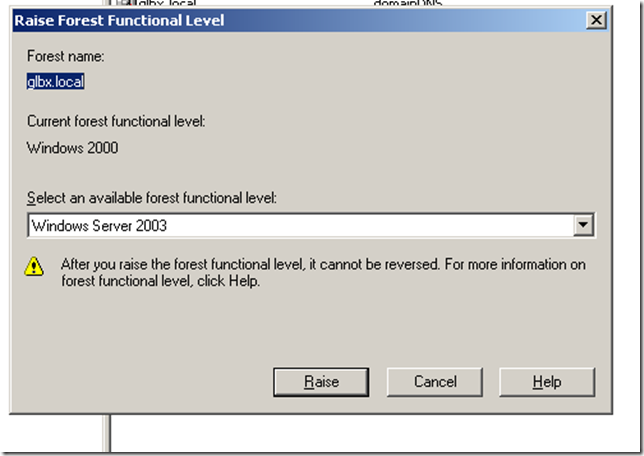

A primeira tarefa é elevar o nível do domínio para 2003

Para maiores informações consulte http://support.microsoft.com/kb/322692/pt-br

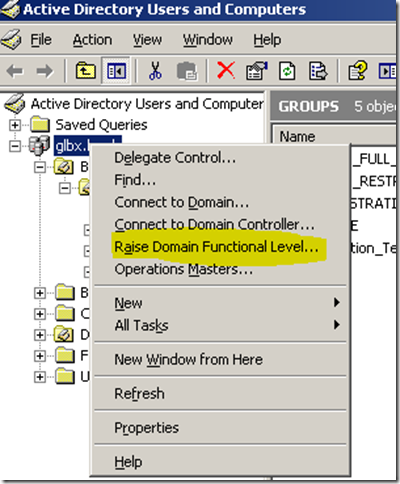

Abra o Active Directory and. Computers

Botão direito em seu domínio, escolha “Raise Domain Functional Level…”

Certifique-se que não possui servidores Windows Server 2000, pois depois de alterar não tem como voltar

Altere para Windows Server 2003

E clique em “Raise”

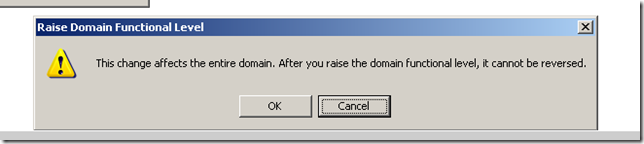

Clique em OK

Nível elevado, agora dependendo se sua topologia temos que esperar o prazo de replicação, mas neste exemplo só temos um controlador de domínio

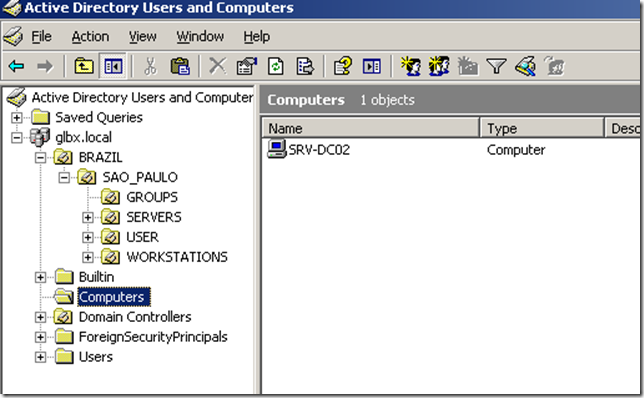

Veja que temos uma maquina em nosso domínio

Onde temos o DHCP/DNS

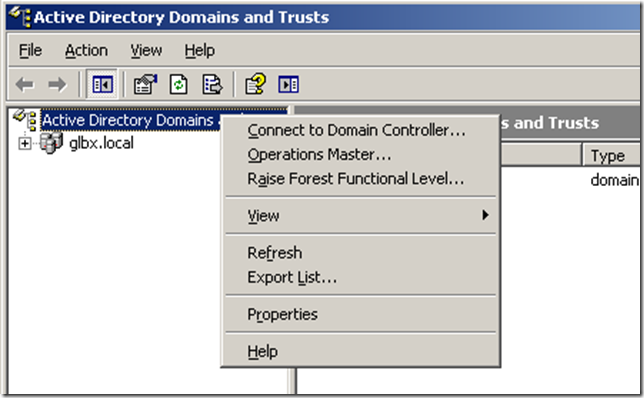

Agora vamos aumentar o nível da flores para 2003

Em “Active Directory Domain and Trusts

Botão direito em Active Directory Domains and Trusts “Raise Domain Functional Level…”

Aumente para 2003

OK

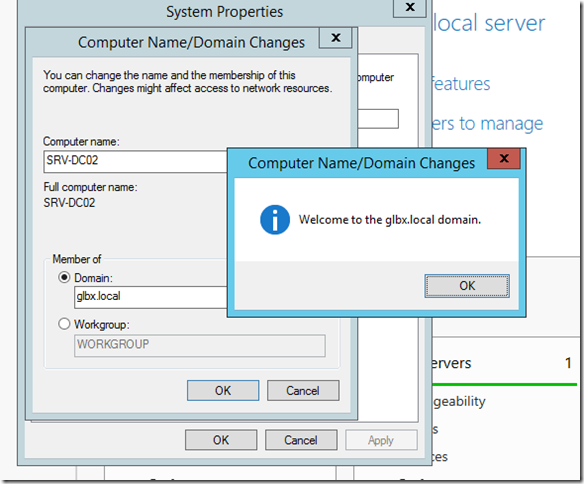

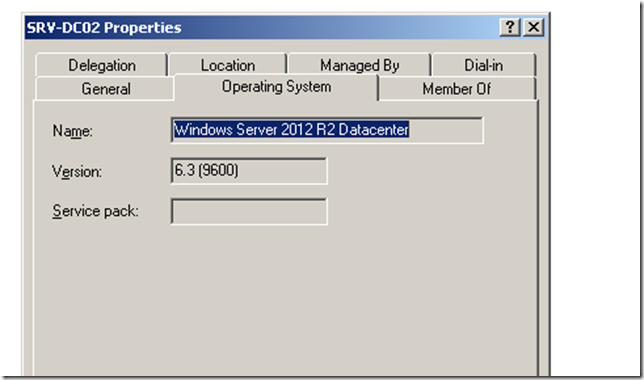

Agora vamos vamos adicionar o Windows Server 2012 R2 em nosso domínio

Servidor incluído com sucesso

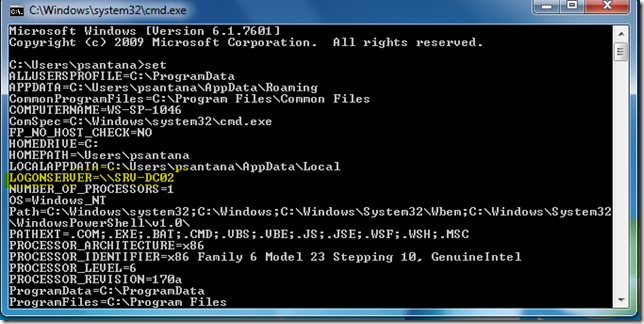

Agora no Windows Server 2003

Insira o DVD do Windows Server 2008/2008 R2 (Isso mesmo não errei, pois no DVD do 2012 não existe adprep.exe32)

Abra a prompt de comando

Abra o DVD na pasta support/adprep

digite os seguintes comandos:

adprep32.exe /forestprep (enter)

Será exibida está mensagem

D:\support\adprep>adprep32.exe /forestprep

ADPREP WARNING:

Before running adprep, all Windows 2000 Active Directory Domain Controllers in t

he forest should be upgraded to Windows 2000 Service Pack 4 (SP4) or later.

[User Action]

If ALL your existing Windows 2000 Active Directory Domain Controllers meet this

requirement, type C and then press ENTER to continue. Otherwise, type any other

key and press ENTER to quit.

Digite “C” e enter

Após alguma tempo será exibida está mensagem

Adprep successfully updated the forest-wide information.

Vamos para o próximo comando

adprerp32.exe /domainprep (enter)

D:\support\adprep>adprep32.exe /domainprep

Running domainprep …

Adprep successfully updated the domain-wide information.

The new cross domain planning functionality for Group Policy, RSOP Planning

Mode, requires file system and Active Directory Domain Services permissions

to be updated for existing Group Policy Objects (GPOs). You can enable this

functionality at any time by running “adprep.exe /domainprep /gpprep” on the

Active Directory Domain Controller that holds the infrastructure operations

master role.

This operation will cause all GPOs located in the policies folder of the

SYSVOL to be replicated once between the AD DCs in this domain.

Microsoft recommends reading KB Q324392, particularly if you have a large

number of Group policy Objects.

Próximo comando

adprep32.exe /rodcprep (enter)

D:\support\adprep>adprep32.exe /rodcprep

Adprep connected to the domain FSMO: SRV-DC01.glbx.local.

==============================================================================

Adprep found partition DC=DomainDnsZones,DC=glbx,DC=local, and is about to updat

e the permissions.

Adprep connected to a replica DC SRV-DC01.glbx.local that holds partition DC=Dom

ainDnsZones,DC=glbx,DC=local.

The operation on partition DC=DomainDnsZones,DC=glbx,DC=local was successful.

==============================================================================

==============================================================================

Adprep found partition DC=ForestDnsZones,DC=glbx,DC=local, and is about to updat

e the permissions.

Adprep connected to a replica DC SRV-DC01.glbx.local that holds partition DC=For

estDnsZones,DC=glbx,DC=local.

The operation on partition DC=ForestDnsZones,DC=glbx,DC=local was successful.

==============================================================================

==============================================================================

Adprep found partition DC=glbx,DC=local, and is about to update the permissions.

Adprep connected to the Infrastructure FSMO: SRV-DC01.glbx.local.

The operation on partition DC=glbx,DC=local was successful.

==============================================================================

Adprep completed without errors. All partitions are updated. See the ADPrep.log

in directory C:\WINDOWS\debug\adprep\logs\20140529153047 for more information.

Próximo comando

adprep32.exe /domainprep /gpprep (enter)

D:\support\adprep>adprep32.exe /domainprep /gpprep

Running domainprep …

Domain-wide information has already been updated.

[Status/Consequence]

Adprep did not attempt to rerun this operation.

Adprep successfully updated the Group Policy Object (GPO) information.

Agora vamos adicionar o Windows Server 2012 R2 como controlador de domínio secundario

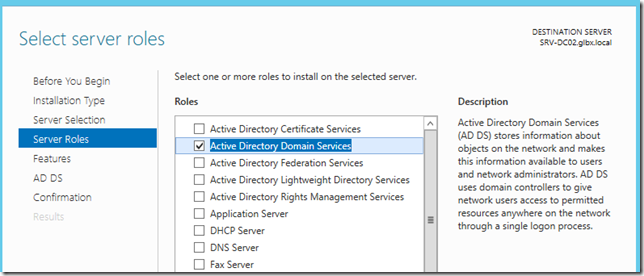

Add Role, escolha a função ADDS

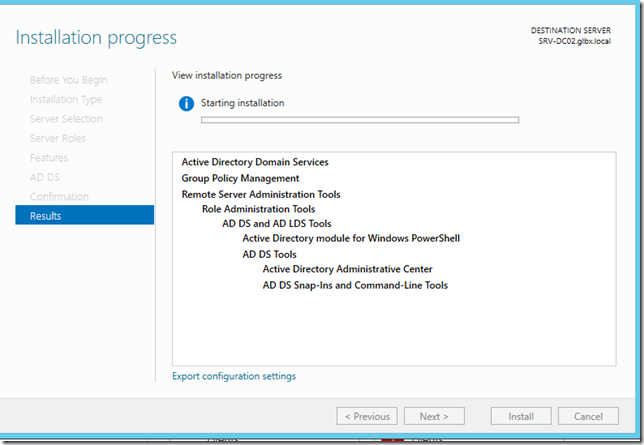

Instalando a função

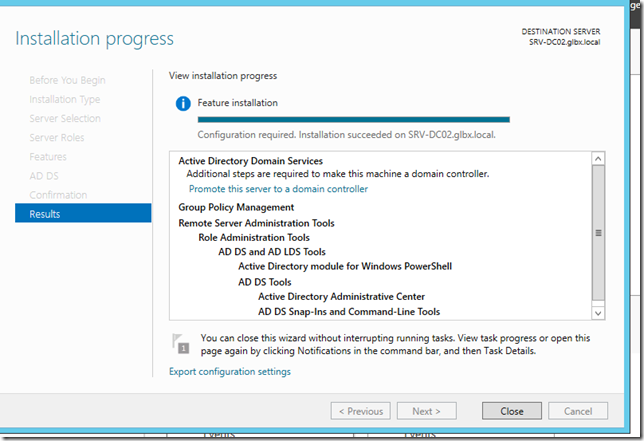

Função instalada, clique em “Close”

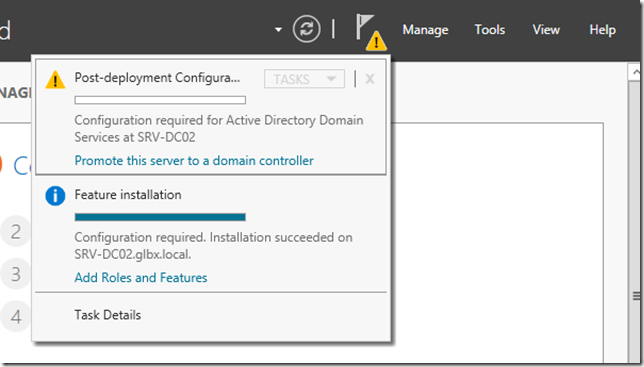

Agora no lado superior direito, verá um ponto em amarelo, clique nele

Depois clique em “Promote this server to domain controller”

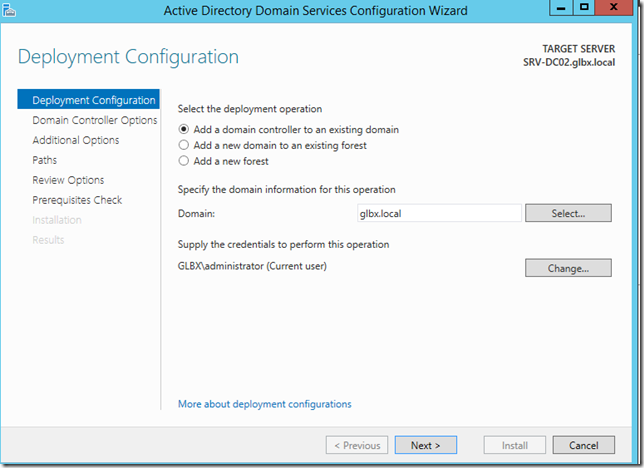

Veja que nosso server já trouxe as informações preenchidas para ser um controlador de domínio secundário

Clique em “Next”

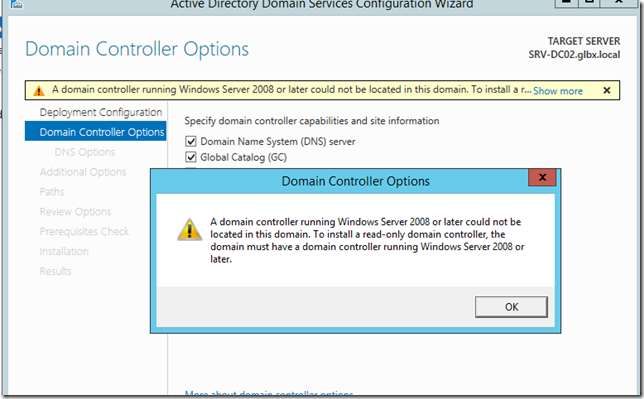

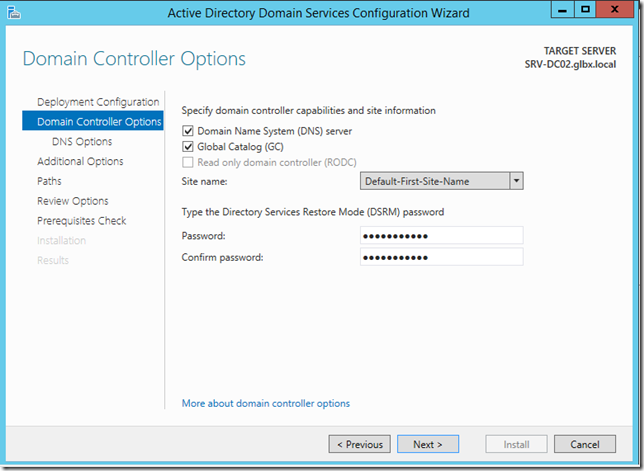

Será exibida uma mensagem, informando que o controlador de domínio não está executando Windows Server 2008 por este motivo este novo server não poderá ser um controlador de domínio somente leitura, neste exemplo não vem ao caso

Insira a senha

E clique em “Next”

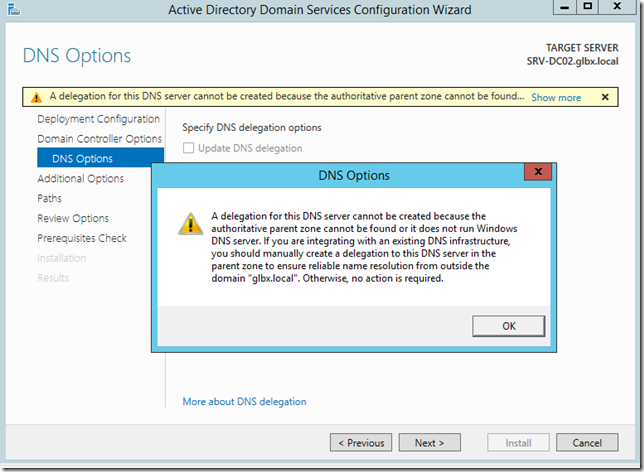

Não se preocupe com esta mensagem, para maiores informações

Clique em “Next”

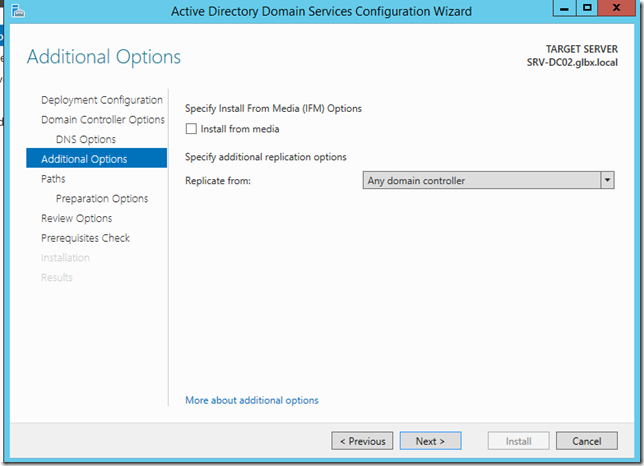

Não é o nosso caso, está opção é para vários controladores que domínios espalhados por varias filiais onde existem links lentos de comunicação, para maiores informações consulte:

http://technet.microsoft.com/en-us/library/cc770654(v=ws.10).aspx

Clique em “Next”

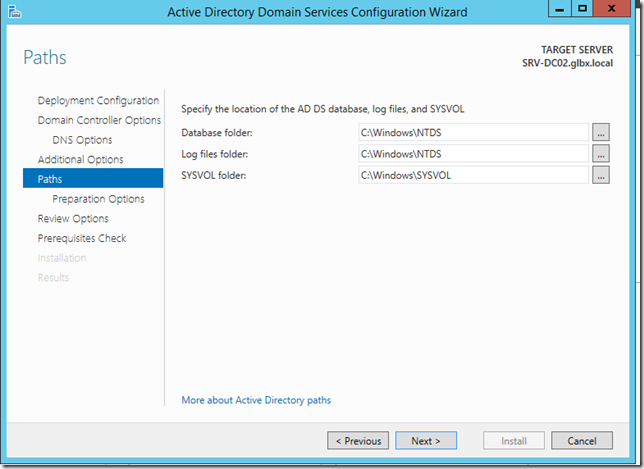

Vamos deixar no padrão, clique em “Next”

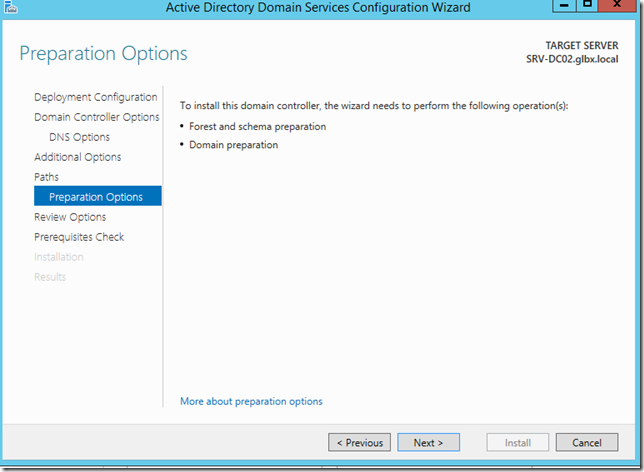

Clique em “Next”

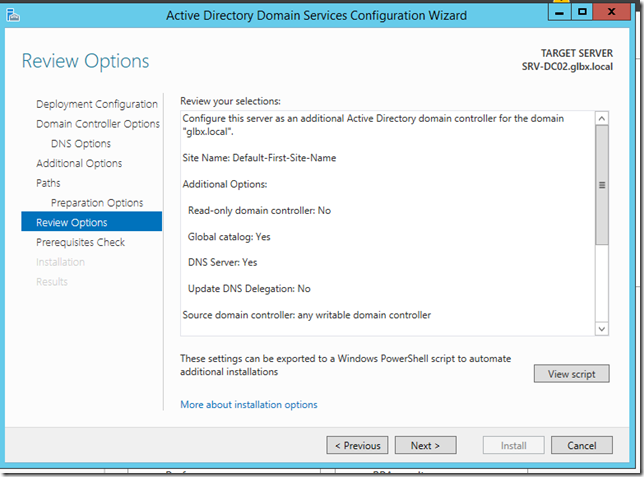

Um resumo do que será feito, interessante que podemos fazer por powershell

#

# Windows PowerShell script for AD DS Deployment

#

Import-Module ADDSDeployment

Install-ADDSDomainController `

-NoGlobalCatalog:$false `

-CreateDnsDelegation:$false `

-CriticalReplicationOnly:$false `

-DatabasePath “C:\Windows\NTDS” `

-DomainName “glbx.local” `

-InstallDns:$true `

-LogPath “C:\Windows\NTDS” `

-NoRebootOnCompletion:$false `

-SiteName “Default-First-Site-Name” `

-SysvolPath “C:\Windows\SYSVOL” `

-Force:$true

Clique em “Next”

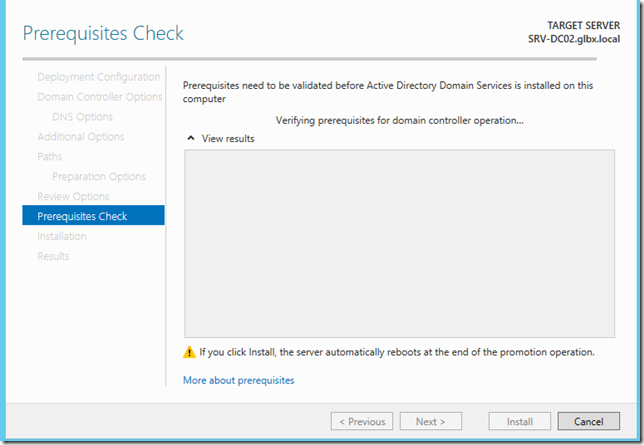

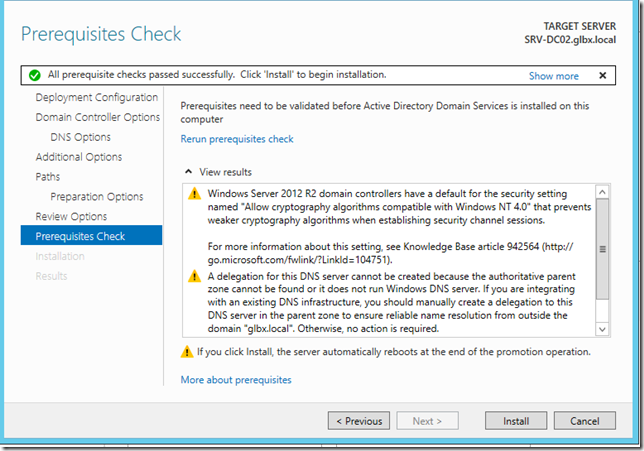

Verificação do pré-requisitos

Agora vamos a configuração

Clique em install

Após a instalação o servidor é reiniciado

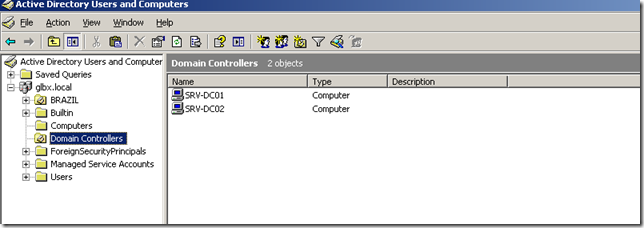

Já conseguimos ver em nosso SRV-DC01 W2k3 que temos um segundo controlador de domínio

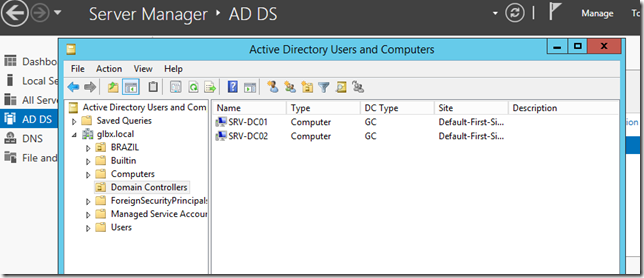

E no 2k12 vemos também

Agora vamos migrar todas as funções

Na prompt do 2k3

Vamos executar os comandos:

ntdsutil

ntdsutil: roles

fsmo maintenance: connections

server connections: connect to server srv-dc02

server connections: q

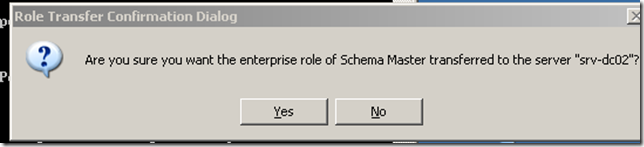

fsmo maintenance: transfer schema master (YES)

fsmo maintenance: transfer schema master

Server “srv-dc02” knows about 5 roles

Schema – CN=NTDS Settings,CN=SRV-DC02,CN=Servers,CN=Default-First-Site-Name,CN=S

ites,CN=Configuration,DC=glbx,DC=local

Domain – CN=NTDS Settings,CN=SRV-DC01,CN=Servers,CN=Default-First-Site-Name,CN=S

ites,CN=Configuration,DC=glbx,DC=local

PDC – CN=NTDS Settings,CN=SRV-DC01,CN=Servers,CN=Default-First-Site-Name,CN=Site

s,CN=Configuration,DC=glbx,DC=local

RID – CN=NTDS Settings,CN=SRV-DC01,CN=Servers,CN=Default-First-Site-Name,CN=Site

s,CN=Configuration,DC=glbx,DC=local

Infrastructure – CN=NTDS Settings,CN=SRV-DC01,CN=Servers,CN=Default-First-Site-N

ame,CN=Sites,CN=Configuration,DC=glbx,DC=local

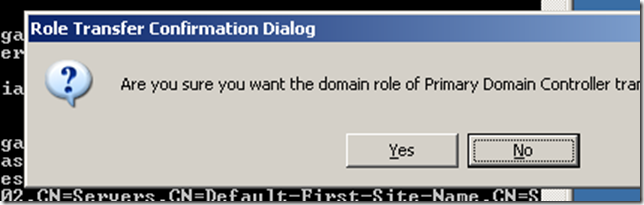

fsmo maintenance: transfer PDC (YES)

fsmo maintenance: transfer PDC

Server “srv-dc02” knows about 5 roles

Schema – CN=NTDS Settings,CN=SRV-DC02,CN=Servers,CN=Default-First-Site-Name,CN=S

ites,CN=Configuration,DC=glbx,DC=local

Domain – CN=NTDS Settings,CN=SRV-DC01,CN=Servers,CN=Default-First-Site-Name,CN=S

ites,CN=Configuration,DC=glbx,DC=local

PDC – CN=NTDS Settings,CN=SRV-DC02,CN=Servers,CN=Default-First-Site-Name,CN=Site

s,CN=Configuration,DC=glbx,DC=local

RID – CN=NTDS Settings,CN=SRV-DC01,CN=Servers,CN=Default-First-Site-Name,CN=Site

s,CN=Configuration,DC=glbx,DC=local

Infrastructure – CN=NTDS Settings,CN=SRV-DC01,CN=Servers,CN=Default-First-Site-N

ame,CN=Sites,CN=Configuration,DC=glbx,DC=local

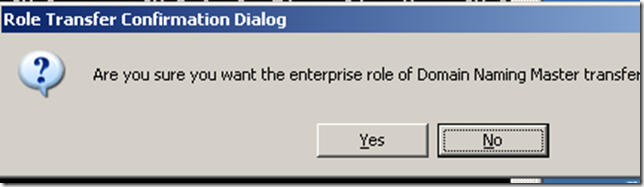

fsmo maintenance: transfer domain naming master (YES)

fsmo maintenance: transfer domain naming master

Server “srv-dc02” knows about 5 roles

Schema – CN=NTDS Settings,CN=SRV-DC02,CN=Servers,CN=Default-First-Site-Name,CN=S

ites,CN=Configuration,DC=glbx,DC=local

Domain – CN=NTDS Settings,CN=SRV-DC02,CN=Servers,CN=Default-First-Site-Name,CN=S

ites,CN=Configuration,DC=glbx,DC=local

PDC – CN=NTDS Settings,CN=SRV-DC02,CN=Servers,CN=Default-First-Site-Name,CN=Site

s,CN=Configuration,DC=glbx,DC=local

RID – CN=NTDS Settings,CN=SRV-DC01,CN=Servers,CN=Default-First-Site-Name,CN=Site

s,CN=Configuration,DC=glbx,DC=local

Infrastructure – CN=NTDS Settings,CN=SRV-DC01,CN=Servers,CN=Default-First-Site-N

ame,CN=Sites,CN=Configuration,DC=glbx,DC=local

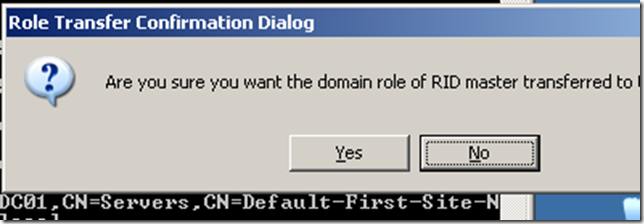

fsmo maintenance: transfer RID master (YES)

fsmo maintenance: transfer RID master

Server “srv-dc02” knows about 5 roles

Schema – CN=NTDS Settings,CN=SRV-DC02,CN=Servers,CN=Default-First-Site-Name,CN=S

ites,CN=Configuration,DC=glbx,DC=local

Domain – CN=NTDS Settings,CN=SRV-DC02,CN=Servers,CN=Default-First-Site-Name,CN=S

ites,CN=Configuration,DC=glbx,DC=local

PDC – CN=NTDS Settings,CN=SRV-DC02,CN=Servers,CN=Default-First-Site-Name,CN=Site

s,CN=Configuration,DC=glbx,DC=local

RID – CN=NTDS Settings,CN=SRV-DC02,CN=Servers,CN=Default-First-Site-Name,CN=Site

s,CN=Configuration,DC=glbx,DC=local

Infrastructure – CN=NTDS Settings,CN=SRV-DC01,CN=Servers,CN=Default-First-Site-N

ame,CN=Sites,CN=Configuration,DC=glbx,DC=local

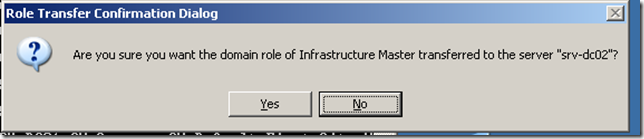

fsmo maintenance: transfer infrastructure master (YES)

fsmo maintenance: transfer infrastructure master

Server “srv-dc02” knows about 5 roles

Schema – CN=NTDS Settings,CN=SRV-DC02,CN=Servers,CN=Default-First-Site-Name,CN=S

ites,CN=Configuration,DC=glbx,DC=local

Domain – CN=NTDS Settings,CN=SRV-DC02,CN=Servers,CN=Default-First-Site-Name,CN=S

ites,CN=Configuration,DC=glbx,DC=local

PDC – CN=NTDS Settings,CN=SRV-DC02,CN=Servers,CN=Default-First-Site-Name,CN=Site

s,CN=Configuration,DC=glbx,DC=local

RID – CN=NTDS Settings,CN=SRV-DC02,CN=Servers,CN=Default-First-Site-Name,CN=Site

s,CN=Configuration,DC=glbx,DC=local

Infrastructure – CN=NTDS Settings,CN=SRV-DC02,CN=Servers,CN=Default-First-Site-N

ame,CN=Sites,CN=Configuration,DC=glbx,DC=local

OK

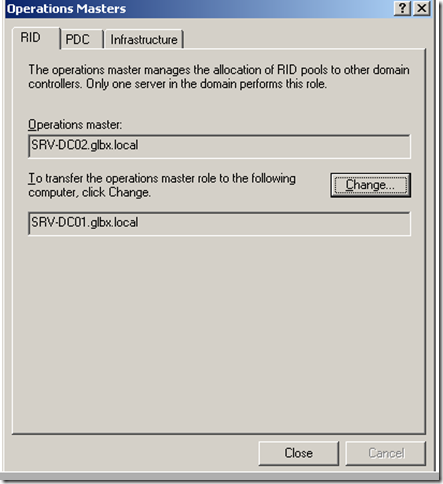

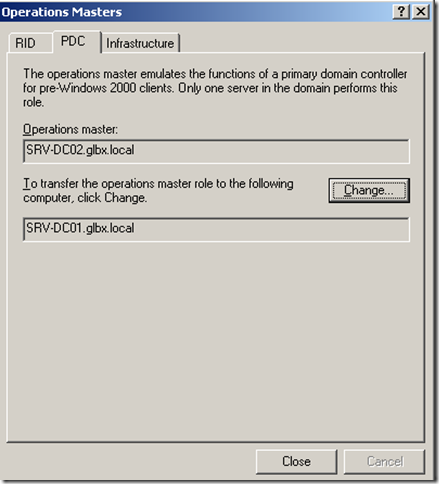

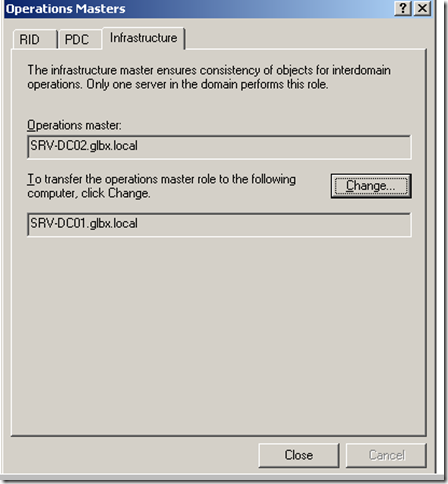

Já podemos ver em Operations Master do 2k3

Reinicie o Windows Server 2003 SRV-DC01 e reinicie o Windows Server 2012 R2 SRV-DC02

Agora para ver se tudo está ok, vamos executar um DCPROMO no SRV-DC01 para remover a função de controlador de domínio do Windows Server 2003 SRV-DC01, após feito isso reinicie o servidor.

Agora acesse um maquina com seu usuário e senha do domínio

Pronto veja nosso novo controlador de domínio

Lembrando que ainda o SRV-DC01 é DNS e DHCP SERVER, removeremos e migraremos isso em outro post.

Seja Feliz!!!